首先进去3311后台,不用说了吧。

进入请求控制

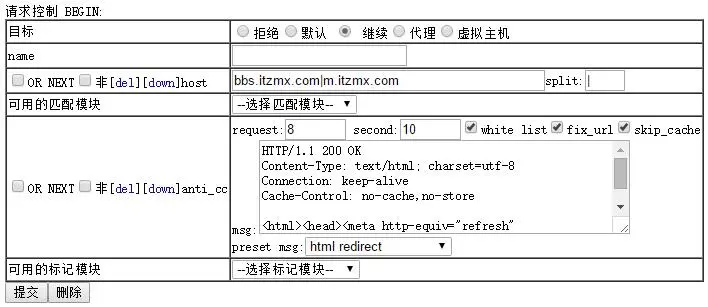

点击插入,选择标记模块anti_cc,勾选white list(白名单)、fix_url(地址栏显示优化)、skip_cache(忽略高速缓存)

注:防护攻击模块没有黑名单,不存在任何误封行为。

不推荐使用官方推荐的http跳转302代码防御模式,既然你选择了kangle来做防护攻击,那么要的肯定是完美的CC攻击防护效果,虽然http跳转一般情况下可以拦截大量CC攻击,对搜索引擎,app等客户端来说理论兼容性最好(因为会输出Location头部信息),但是一些追踪重定向的攻击器,比如说17ce网站测速现在已经会追踪Location重定向,如果这帖子下方规则防不住可以看看这贴规则:http://bbs.itzmx.com/thread-18140-1-1.html,或者直接用js concat模式试试,自带最好的来说就是js concat了

下面这段使用的是js 200跳转防护模式,现在效果还是不错的

1. HTTP/1.1 200 OK

2. Content-Type: text/html; charset=utf-8

3. Connection: keep-alive

4. Cache-Control: no-cache,no-store

5. Recaptcha: sakura

6.

7. <html><body><script language="javascript">window.location="{{url}}";</script><a href="{{url}}"><div class="notice">

8. <div class="title">You have verified successfully</div>

9. <div class="description">Please wait, you are being redirected ...</div>

10. </div></a></body></html>

根据按照图上设置,10秒内8次请求启用CC防护,能完美防护大量常见CC模式,(如果因为攻击太小,有漏的就启用0 0模式,完美0漏CC验证),并且不会出现网址上带一串链接的情况,上面规则已经测试非常好用了。

IT技术交流论坛提供实测,10W肉鸡CC随机URL帖子攻击完美防护成功。

一般情况下不建议打开防护CC,会导致百度搜索受些影响,具体可以参考百度统计的后台测速,或者https://developers.google.com/speed/pagespeed/insights/ 如果出现一堆重定向,如果又想防护CC又想不破坏搜索引擎的话,请查看IT技术交流论坛的原帖

http://bbs.itzmx.com/thread-7047-1-1.html

你想要蜘蛛不拦截和CDN加白名单?那去论坛搜下蜘蛛白名单和CDN白名单把。

或者,可以修改对你自己站点合适的访问频率,来进行启用CC防护,如果频率没达标到设定请求值则不会启用防护,这样就不会拦截搜索引擎正常抓取,如果使用0 0模式,那么所有请求都会进行认证,那么搜索引擎就GG了!!!

注:CC防护中程序会占用一定的资源,属于正常情况,kangle 3311后台可是很清晰的把攻击IP,被攻击URL全部展现出来哦。

模块执行顺序上个人建议没特别需求,放在最后一行就行了,或者放在拒绝模块以后并且和获取真实ip模块之后。

kangle是一款很不错的web server,PHP下性能也极其高,哔哩哔哩,云盘助手,等等很多大型网站都采用过kangle做前端访问。

欢迎指出任何有错误或不够清晰的表达,可以在下面评论区评论。